Jesteśmy polecanym instalatorem przez firmę ROGER w Polsce

Sprawdź tutaj!

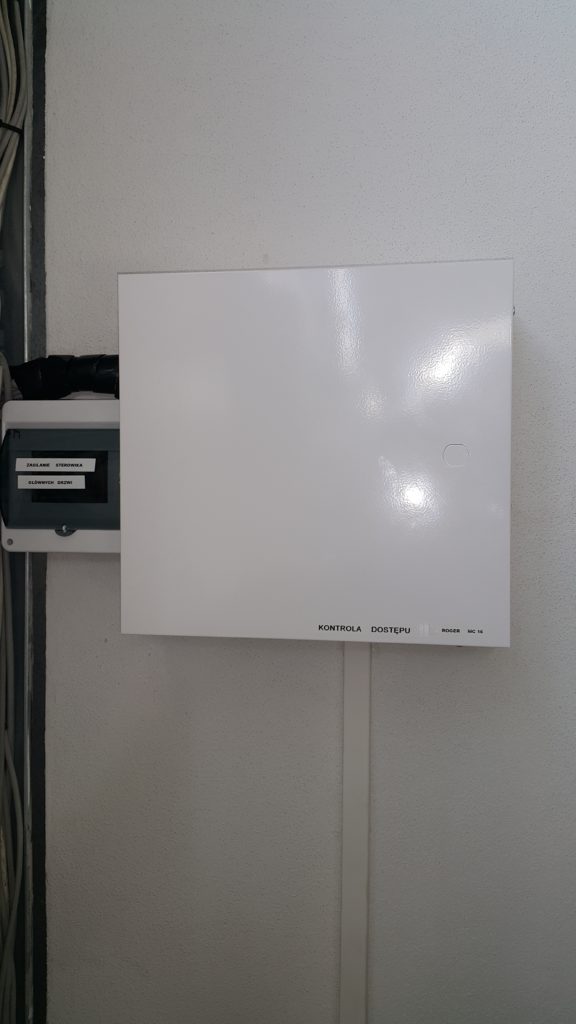

Kontrola dostępu – to zaawansowany system do ograniczania i zabezpieczania miejsc przed dostępem osób niepowołanych. Odpowiednie zaprogramowanie upoważnia wyznaczone osoby, o jakim czasie i gdzie mogą się znajdować. System kontroli dostępu nadzoruje ruch w firmach, budynkach administracyjno-biurowych ale tak, że w mieszkaniach i domach.

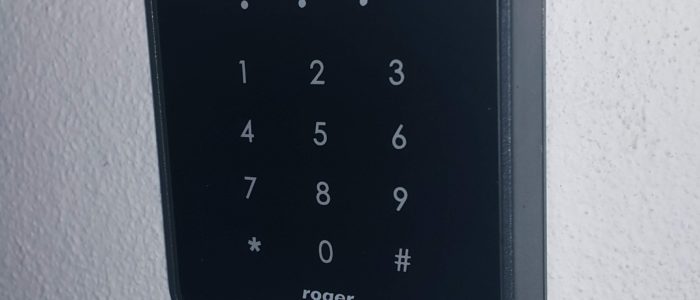

Poprawnie zaprojektowany system z odpowiednim oprogramowaniem może również nadzorować czas pracy pracowników. Udzielanie dostępu i rejestracja czasu pracy jest realizowana przez podanie kodu osobistego, odbicie karty lub breloczka.

Nasz firma zajmuje sie montażem kontroli dostępu i rejestracją czasu pracy na terenie województwa:

opolskiego, sląskiego i dolnośląskiego.

Kontrola dostępu i rejestracja czasu pracy może być realizowana na wiele sposobów:

- rozbudowany – czytniki połączone z kontrolerami i ekspanderami, a to wszystko z oprogramowaniem na serwerze, zarządzające przejściami i realizujące funkcje rejestracji czasu pracy

- prosta KD – tak zwana „wyspowa”, czytniki wejścia i wyjścia oraz zamek (elektro zaczep, zwora elektromagnetyczna, napęd do bramy)

Czytniki kart ROGER

- prosta RCP – pojedyncze urządzenie – rejestrator czasu pracy na którym pracownicy przez odbicie kart zapisują wejścia i wyjścia

Depozytor kluczy RKD32 ROGER

Depozytor kluczy RKD32 jest elektro-mechanicznym systemem dystrybucji i monitorowania obiegu kluczy w obiekcie. Każdy klucz podlegający monitorowaniu jest trwale zespolony z brelokiem zawierającym unikalny radiowy identyfikator zbliżeniowy RFID. Zespolenie klucza z brelokiem jest dokonywane przez użytkownika systemu i nie wymaga specjalizowanego oprzyrządowania ani dodatkowych plomb.

Klucze przechowywane są w kieszeniach z mechaniczną blokadą wyjęcia. Pobranie klucza możliwe jest wyłącznie przez uprawnionych użytkowników i w wybranych okresach czasu. Użytkownicy systemu są identyfikowani za pośrednictwem karty zbliżeniowej i/lub kodu PIN. Uprawnienia określają, które klucze i kiedy mogą być pobrane przez konkretnych użytkowników systemu.

Film pokazujący działanie zainstalowanego depozytora

Nasze realizacje można zobaczyć w galerii.